WhatsApp é bom, mas também é ruim, o que é bom que por sua vez volta e meia é ruim.

Explico:

É bom porque se tornou uma plataforma de comunicação amplamente difundida. Do uso corriqueiro pra falar com a tia do interior, suporte corporativo em grandes empresas, atendimento a clientes e SPAM (bem, não tão bom assim…).

É ruim, porque é difícil controlar e garantir visibilidade por conta da comunicação cifrada que não permite técnicas de ‘man-in-the-middle’ para inspeção de tráfego.

O que é bom, para a defesa da privacidade.

O que é por sua vez as vezes é ruim quando os humanos abusam dos privilégios e crimes (!!) de assédio ou roubo de informações ocorrem e não permitem a rápida tratativa desses abusos.

Assim exposto, empresas sempre desejam montar um canal de atendimento que permita seus funcionários o contato com clientes e de forma segura. O melhor dos mundos seria implementar uma “Ethical Wall” para monitorar o comportamento dos envolvidos e integrar com soluções de prevenção a vazamento de dados. Ainda não vi alguém oferecer esse tipo de serviço, mas existe um macete interessante para pelo menos dificultar a fuga de informações.

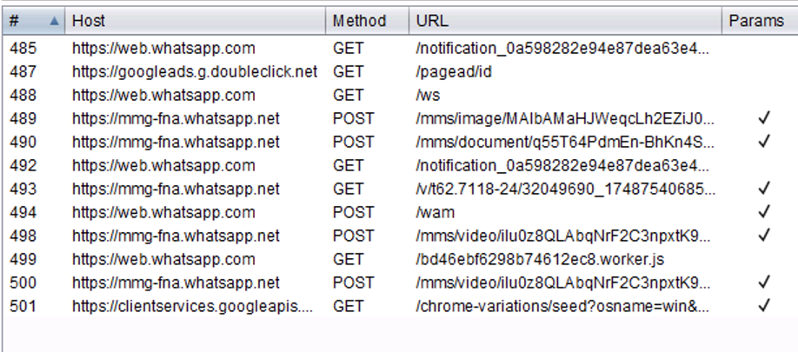

A comunicação do WhatsApp WEB requer contato basicamente com duas URLs:

_ web.whatsapp.com e

_ mmg-fna.whatsapp.net

A primeira trafega através do protocolo WebSockets para as mensagens de texto entre os usuários. Essa técnica dificulta (e muito) a interceptação do tráfego. Já a segunda URL é responsável ao acesso das mídias possíveis (audio, imagens, videos e arquivos) de serem transmitidas. Ao olhar o tráfego com um pouco mais de carinho no Wireshark, encontramos uma condição interessante:

Repare quando um usuário envia uma imagem/arquivo/video através do método HTTP POST é sempre para o caminho /mms/image, /mms/document e /mms/video respectivamente. Dessa maneira, é possível controlar o que é feito de 3 formas:

_ Se quiser bloquear acesso a qualquer mídia, bloqueie o acesso total a URL mmg-fna.whatsapp.net;

_ Se quiser bloquear que seu usuário interno não visualize mídias externas, bloqueie o método HTTP GET para mmg-fna.whatsapp.net;

_ Se quiser bloquear o envio, é o que mais pedem, bloqueie o método HTTP POST para mmg-fna.whatsapp.net.

Bacana não? Ainda dá para fazer um bem bolado como controlar especificamente o envio de arquivos através do bloqueio do método POST para a URL/caminho mmg-fna.whatsapp.net/mms/documents/.

Esse controle foi implementado num proxy de gente grande mas acredito que possa ser portado para outras soluções.

Divirta-se!

Observação 1: Não testei com outras mídias como envio de audio, camera ou sala (fui ver agora que existe compartilhamento de sala…).

Observação 2: Isso foi avaliado no inicio da pandemia. Lembro que havia alguma detalhe que impedia o controle do aplicativo WhatsApp dessa forma. Se/quando lembrar atualizo aqui.